Аналитика DDoS-атак III квартал 2023 года

20 ноября 2023 г.

Аналитический центр группы компаний «Гарда» провел исследование изменений ландшафта и особенностей DDoS-атак в III квартале 2023 года. В новом исследовании впервые представлено распределение атак по отраслям бизнеса.

Цель исследования — определить основные типы атак, которым подвергались компании, и их распределение по отраслям, странам и территориям.

Распределение DDoS-атак по типам

По сравнению со II кварталом 2023 года в III квартале 2023 значительно выросла доля TCP SYN-флуда, достигнув показателя в 60%, на втором месте (20%) расположился TCP ACK-флуд, UDP-флуд занимает третье место, сократив показатели с 27% до 13%. Доля атак типа DNS Amplification, составила всего 3%, показав снижение, а вот доля NTP Amplification упала с 9% до 1%.

Сравнение DDoS-атак по типам по III кварталам 2023 года

Если вспомнить показатели I квартала, то утверждение о тенденции роста атак, реализующих TCP-флуд, и снижение доли флуда UDP, подтверждается. Как следствие, все популярнее становятся атаки на сервисы. Например, такой тип атаки, как HTTP/2 Rapid Reset, появился как раз в III квартале 2023 года и сразу показал рекордный рост.

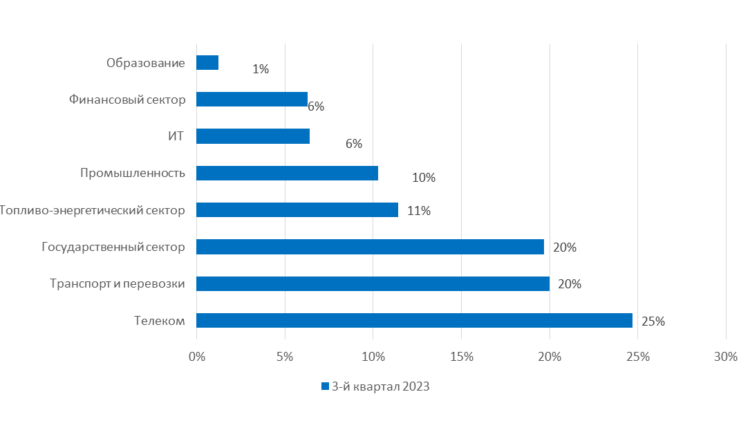

Распределение DDoS-атак по отраслям в России

Наибольший объем атак был зарегистрирован на сетях телеком-операторов. Это вполне объяснимо тем, что операторы интенсивно борются с DDoS-атаками, защищая как собственные объекты, так и ресурсы своих клиентов, размещённые в той же сетевой инфраструктуре. На втором месте оказалась сфера транспорта и перевозок. Этот сегмент всегда был интересен злоумышленникам. В III квартале заметны показатели атак на ресурсы авиаперевозчиков и системы бронирования авиабилетов, хотя и ресурсы Ж/Д-перевозчиков также оказались под значительным давлением. На третьем месте — ресурсы госсектора. Неожиданно высокие показатели отмечаются по топливно-энергетическому комплексу и промышленности, что может говорить о попытке воздействия на сектор реальной экономики. Шестое и седьмые места занимают ИТ- и финансовые сектора, которые также являются традиционными целями злоумышленников (рис. 1).

Рейтинг атакующих стран по числу устройств, с которых осуществлялись атаки на ловушки

В рейтинге стран, из которых атакуют наши ловушки (речь о попытках захватить управление ловушкой и расширении ботнет-сетей), в лидерах по-прежнему Китай (46,45%). Свои показатели увеличила Индия (30,41%, против 24,78% ранее), значительное снижение показала Южная Корея, которая удерживает третье место (показатель около 3,5%). Также, снижение относительных показателей демонстрируют США, Тайвань и Россия, хотя по абсолютным значениям они по-прежнему удерживают свои позиции. Неожиданно показали рост Нидерланды (с 1,08% до 1,53%) и Боливия (с 0,89% до 1,46%).

Заключение

III квартал 2023 демонстрирует продолжение роста TCP-флуда, и на этом фоне продолжают снижаться доли атак с использованием UDP. Злоумышленники все чаще организуют атаки, которым сложнее противодействовать: с использованием протоколов уровня приложений, в шифрованном трафике. Распространение такой практики свидетельствует о её успешности и достижении атакующими поставленных целей. Это подтверждают и все случаи использования zero-day атак типа HTTP/2 Rapid Reset.

Распределение DDoS-атак по отраслям в России говорит, о том, что целью атак являются компании государственного сектора, однако прослеживается попытка воздействовать на реальный сектор экономики: транспортную отрасль, промышленные, добывающие и энергетические компании. Также высоким остается давление и на финансовый сектор.

Источник: Пресс-служба компании «Гарда»

Комментарии закрыты.